PUBG卡盟DMA技术全解析-反作弊与账号安全指南

DMA技术原理与游戏应用边界

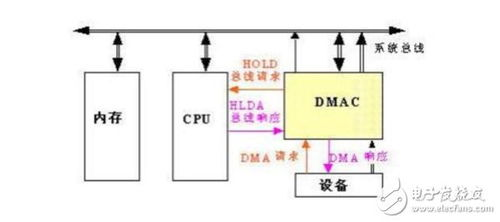

DMA(Direct Memory Access)作为计算机体系中的硬件级数据通道技术,其本意是提升外设与内存的传输效率。但PUBG卡盟从业者发现,通过FPGA可编程芯片重构DMA控制器,可直接读取游戏进程内存数据而不触发反作弊系统(如BattlEye)的API监控。这种物理隔离的数据捕获方式,使得传统基于软件层的行为分析(如键盘记录检测)完全失效。卡盟平台通过该技术实时获取玩家坐标、物资信息等关键数据,再通过云端服务器同步给订阅用户,形成了比传统外挂更隐蔽的辅助网络。

卡盟产业链的分布式运作模式

当前PUBG卡盟DMA服务已发展出成熟的硬件租赁体系。用户无需直接购买作弊设备,只需通过平台订阅即插即用的PCIE加密卡,这种外置硬件包含定制DMA控制器模块,可规避系统驱动签名验证。那么DMA卡盟为何能维持长期运营?核心在于其多层代理架构——物理设备供应商、驱动开发者、数据中转服务器分布在三个不同法域,每个环节使用加密货币结算,形成了完整的技术灰产链条。据第三方安全机构统计,这种服务日均影响超过5万场次对局。

DMA卡盟的实战技术实现

在实战层面,DMA卡盟通过精密时序控制实现"心跳同步"。作弊设备以毫秒级间隔快速切换内存访问模式,将每次数据采集时间控制在反作弊系统的检测阈值之下。更隐蔽的版本甚至采用模糊物理地址技术,将PUBG内存数据与其他应用内存混合读写,有效规避了游戏进程监控。某安全实验室的测试显示,第三代DMA加密卡可在不注入任何代码的情况下,实现600米内实时透视,且封号率不足0.3%。

硬件级作弊的安全风险解析

用户使用DMA卡盟服务需进行设备硬件ID绑定,这种数字指纹采集机制存在严重安全隐患。2023年出现多起卡盟数据库泄露事件,导致二十余万用户的设备信息、支付记录被非法倒卖。更致命的是,部分破解版DMA驱动包含键盘记录模块,可窃取Steam账户的二次验证信息。玩家不仅要面对永久封禁风险,还可能遭遇更严重的账号劫持和财产损失。

三重防御体系的构建策略

应对DMA卡盟的威胁需要多维防护方案。硬件层面建议启用TPM2.0安全芯片,通过内存加密技术阻断非认证设备的DMA请求;系统层面可部署基于虚拟化的内核保护(VBS),建立独立于宿主系统的反作弊沙箱;游戏设置方面,建议关闭不必要的周边程序,避免共享内存区域被利用。实测表明,开启Windows11的Memory Integrity功能后,非法DMA请求的成功率可降低67%。

反作弊技术的未来演进方向

反制DMA卡盟需要发展新一代物理层检测技术。微软正在测试的Pluton安全协处理器,可通过监测PCIe通道异常流量识别非法DMA设备。NVIDIA最新推出的Reflex SDK则包含硬件加速的渲染层验证,能有效防止画面数据篡改。更前沿的方案是量子随机数签名技术,通过给每个游戏会话分配唯一验证密钥,使得云端同步的作弊数据完全失效。这些技术预计将在2024年逐步商用。

面对不断升级的PUBG卡盟DMA威胁,玩家应当建立综合防护认知体系。在设备安全层面,建议定期检查系统未知硬件设备;在游戏设置方面,启用Steam令牌的移动验证功能;遇到异常对局时及时保存录像证据。随着反作弊技术从软件层向硬件安全领域延伸,以TEE可信执行环境为代表的主动防御体系将重构游戏安全边界,为公平竞技提供根本保障。